¶ Identificando ataques, falsos positivos e ajustando thresholds

¶ Objetivo desta Wiki

Auxiliar na identificação de ataques DDoS, falsos positivos e nos ajustes necessários das thresholds e regras de amortecimento do Anti-DDoS.

¶ Verificando anomalias

-

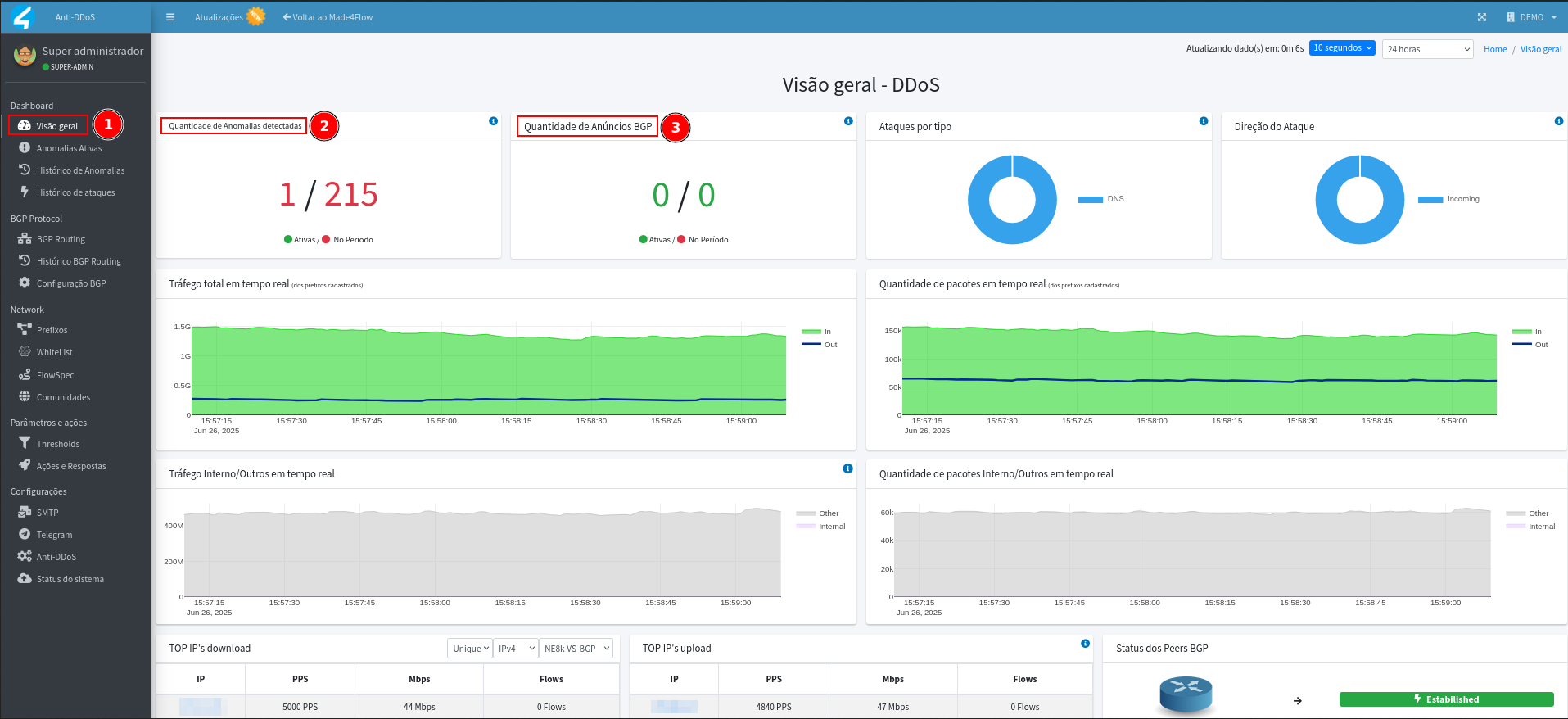

Dentro do módulo Anti-DDoS, acesse a aba Visão geral ou Anomalias ativas no Anti-DDoS para verificar se há anomalias ativas no momento:

-

Caso haja anomalias, dê prioridade às mais recentes para análise. Isso pode indicar:

- Ataque: validar intensidade nos gráficos e se o anúncio está sendo enviado ao BGP.

- Falso positivo: confirmar se os gráficos permanecem lineares e ajustar thresholds.

-

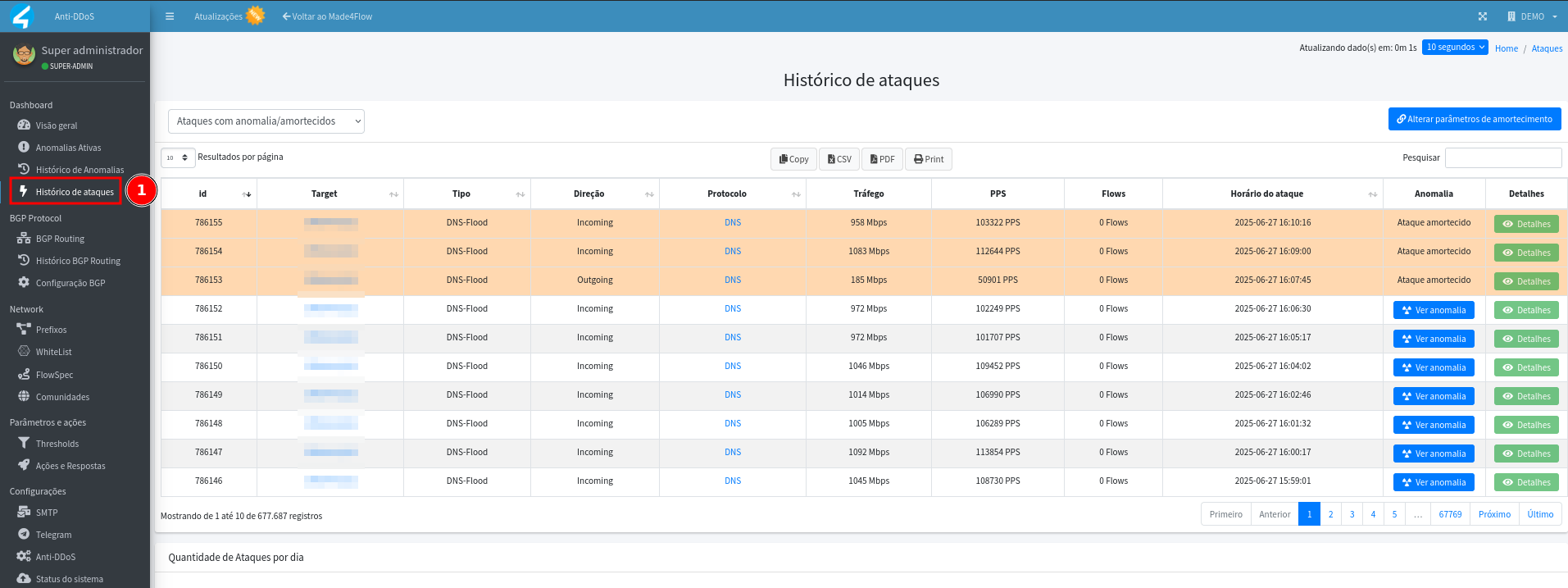

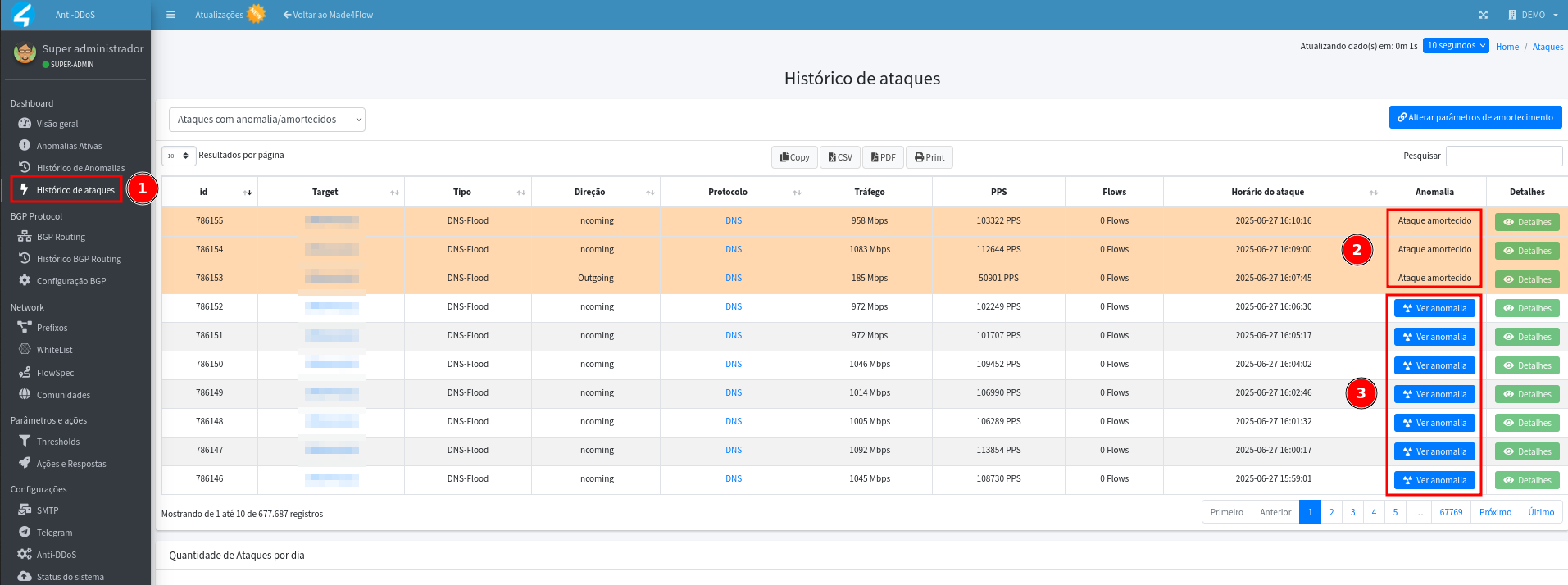

Para ver o histórico, acesse a aba Histórico de ataques, onde os alertas são listados da ocorrência mais recente para a mais antiga:

-

No histórico, são exibidas informações como target, tipo, direção, protocolo etc:

- Ataque amortecido (amarelo): nenhuma ação foi tomada, ou seja, o damper não foi excedido a quantidade mínima de vezes definida para que a anomalia seja considerada um ataque, essa regra é importante para ajudar a evitar anúncio de rota para tráfego legítimo.

- Anomalia: as regras definidas dentro das thresholds e o damper excederam os limites definidos, e com isso anúncios de mitigação, blackhole, flowspec, alertas no Telegram ou e-mail, podem ter sido gerados, à depender das Ações e respostas automáticas configuradas para a threshold alertada.

-

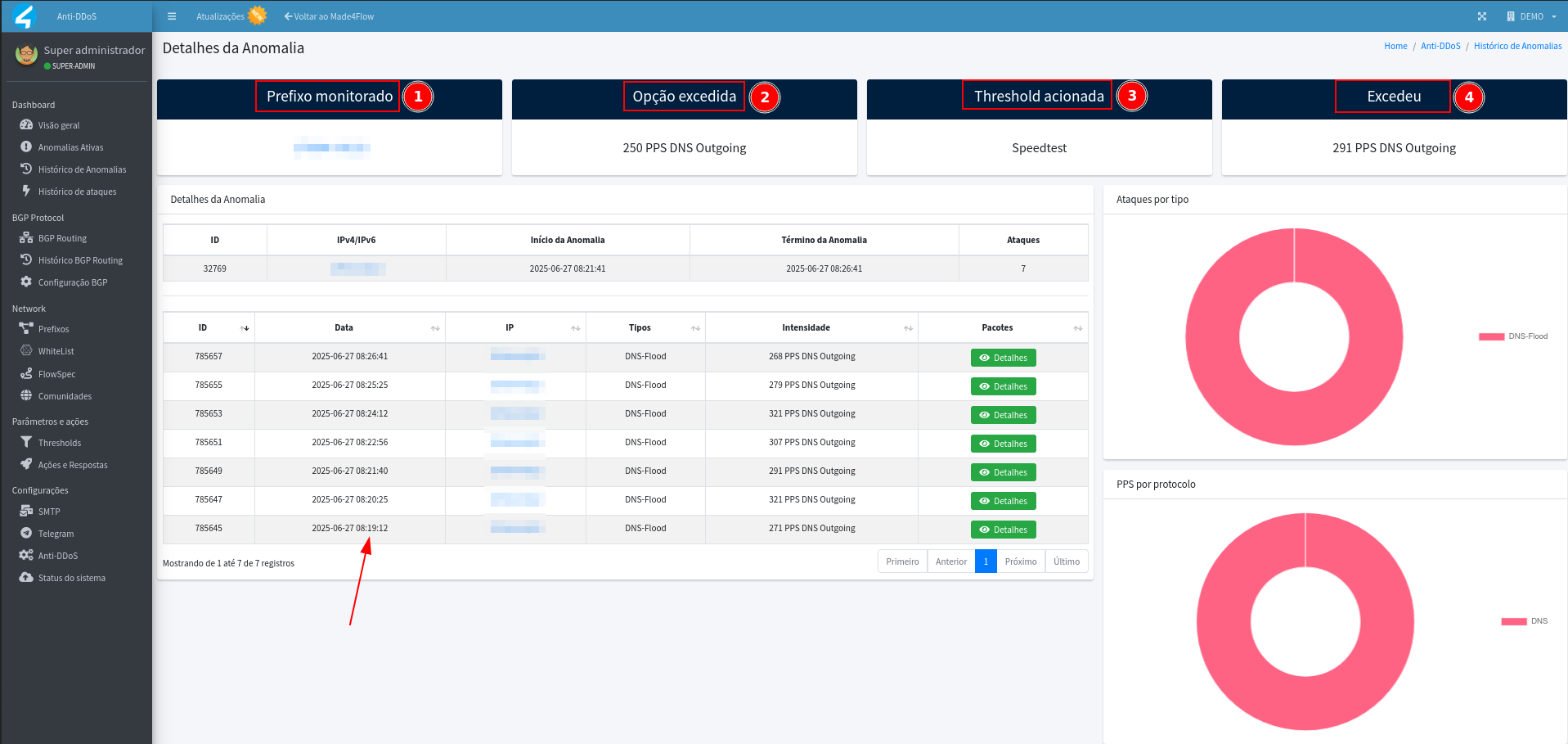

Para mais detalhes da anomalia, clique em Ver anomalia.

- Exibe prefixo, threshold excedida, opção excedida, horário e outros detalhes:

- Exibe prefixo, threshold excedida, opção excedida, horário e outros detalhes:

-

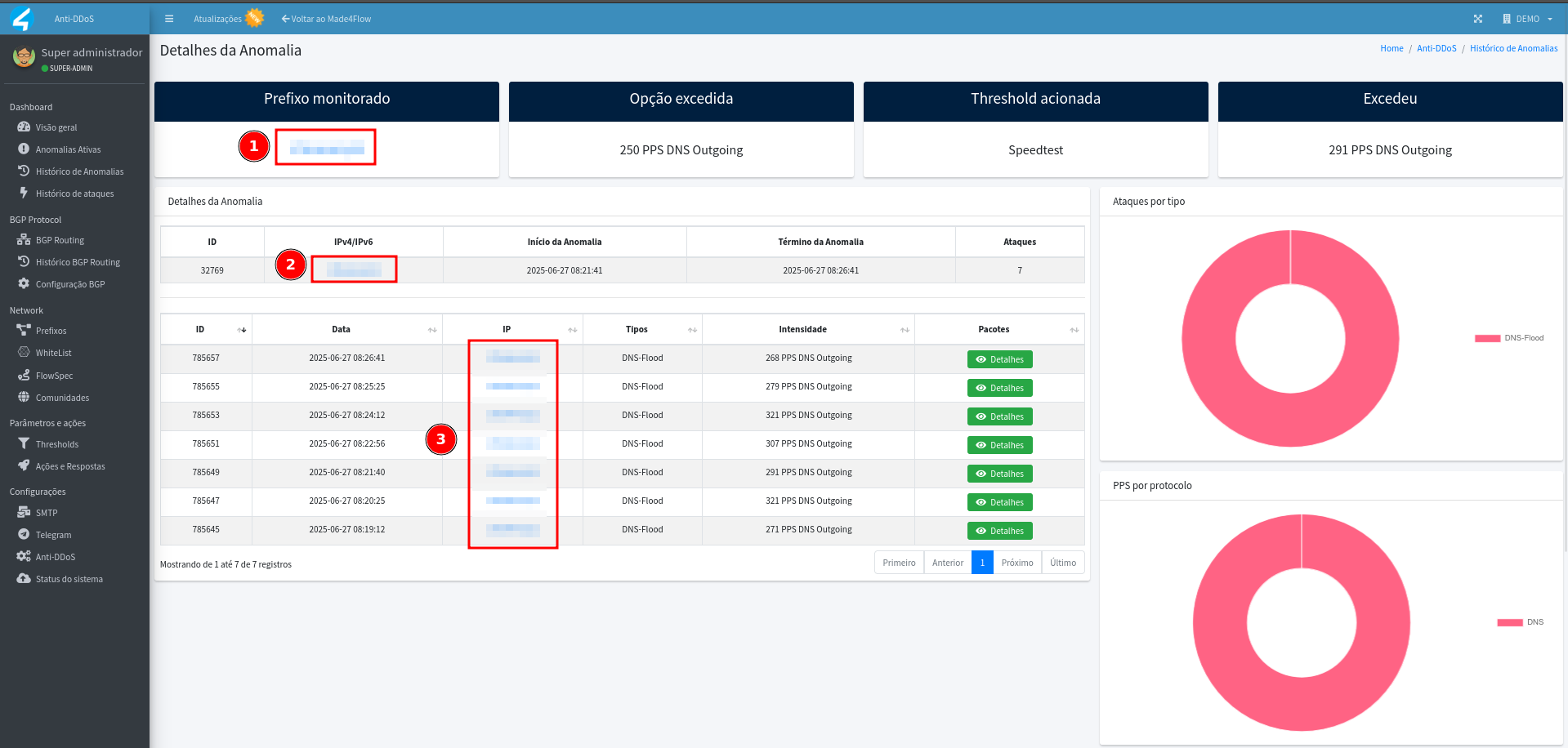

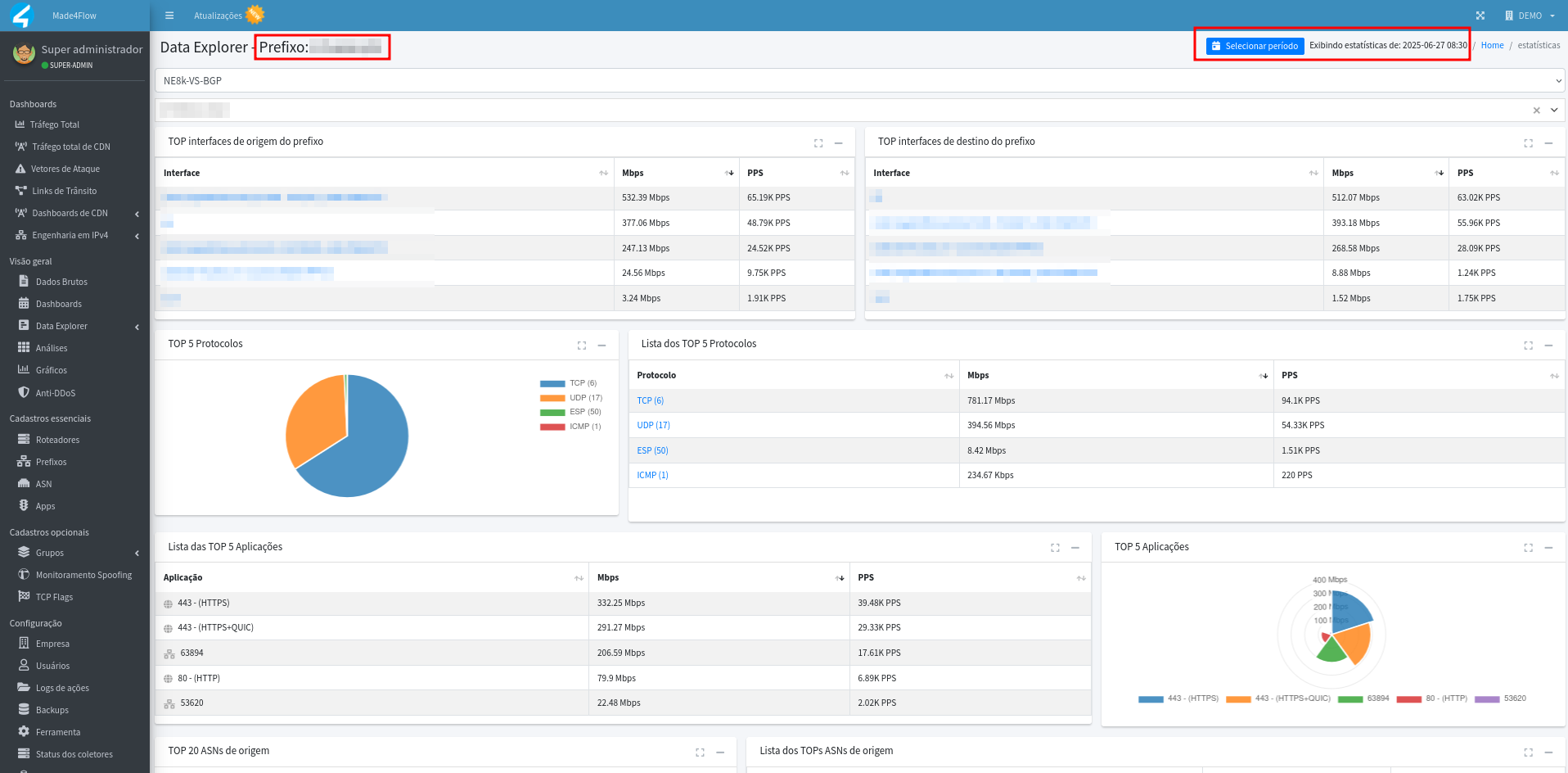

Podemos também visualizar ainda mais detalhes sobre aquele prefixo ou IP único utilizando as estatísticas, clicando no próprio IP ou prefixo que são mostrados em links em azul.

-

O redirecionamento às estatísticas vale para todas as informações apresentadas em links azul:

-

Nas estatísticas podemos ver uma série de informações relativas ao IP ou Prefixo selecionado:

-

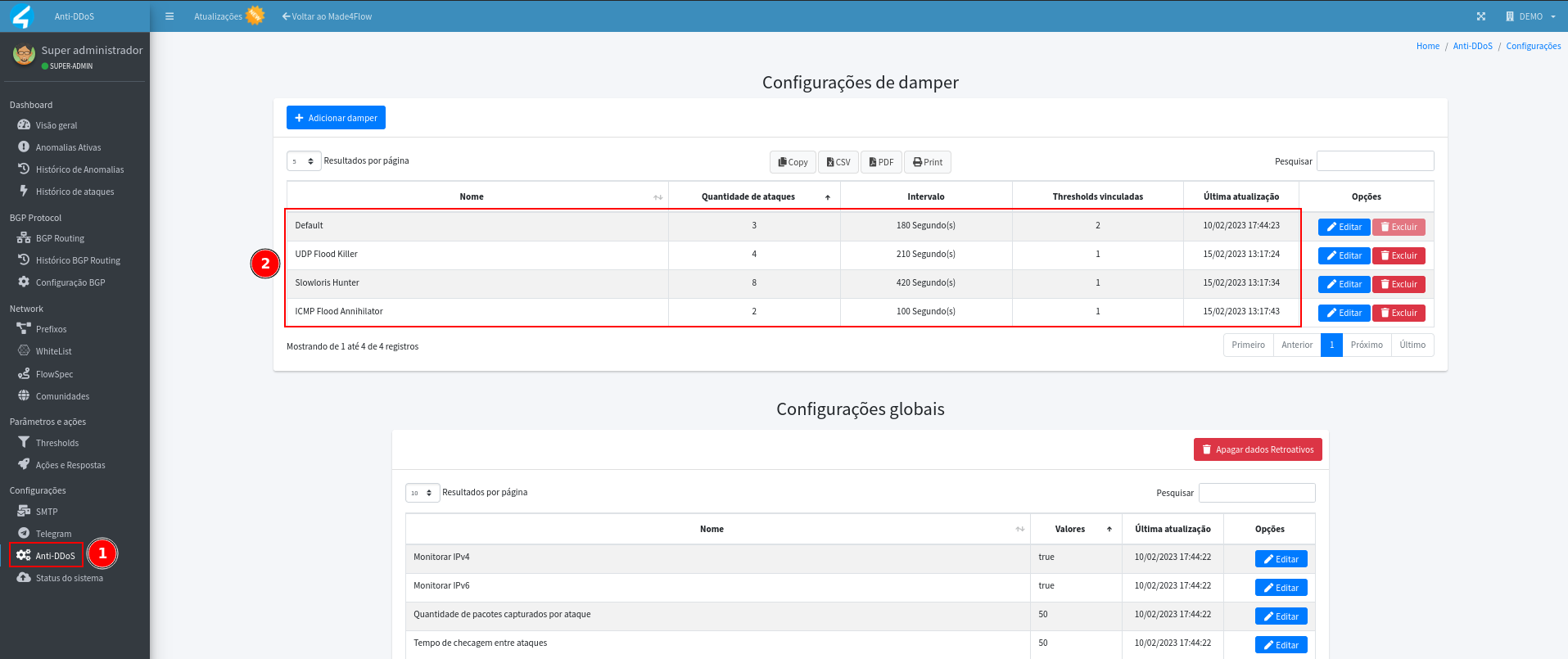

¶ Regras de amortecimento (Damper)

As regras de amortecimento são configuradas dentro da aba de configurações do Anti-DDoS.

- Por padrão, considera-se um ataque toda anomalia que exceda qualquer threshold 3 vezes ou mais dentro de 180 segundos, mas é possível personalizar essa sensibilidade criando novos dampers:

¶ Validação das anomalias com base nos gráficos do Made4flow

Use os gráficos do Made4Flow para validar se a anomalia tem correspondência com picos de tráfego.

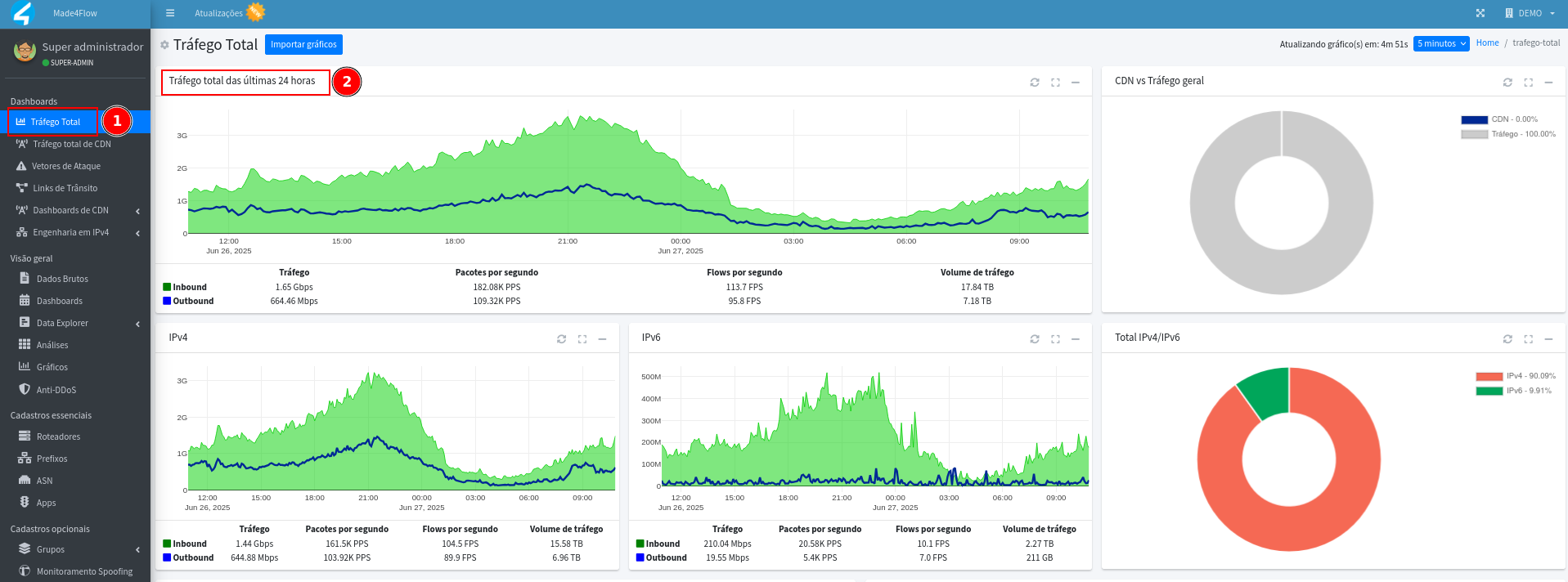

- Na dashboard inicial, observe o gráfico Tráfego total.

- Picos próximos ao horário da anomalia podem indicar ataque:

- Picos próximos ao horário da anomalia podem indicar ataque:

Se a diferença entre o tráfego total e o ataque for grande (ex: 300G) e o ataque (ex: 1G), a anomalia pode não ficar evidente por esse gráfico, devido a proporção dos valores.

-

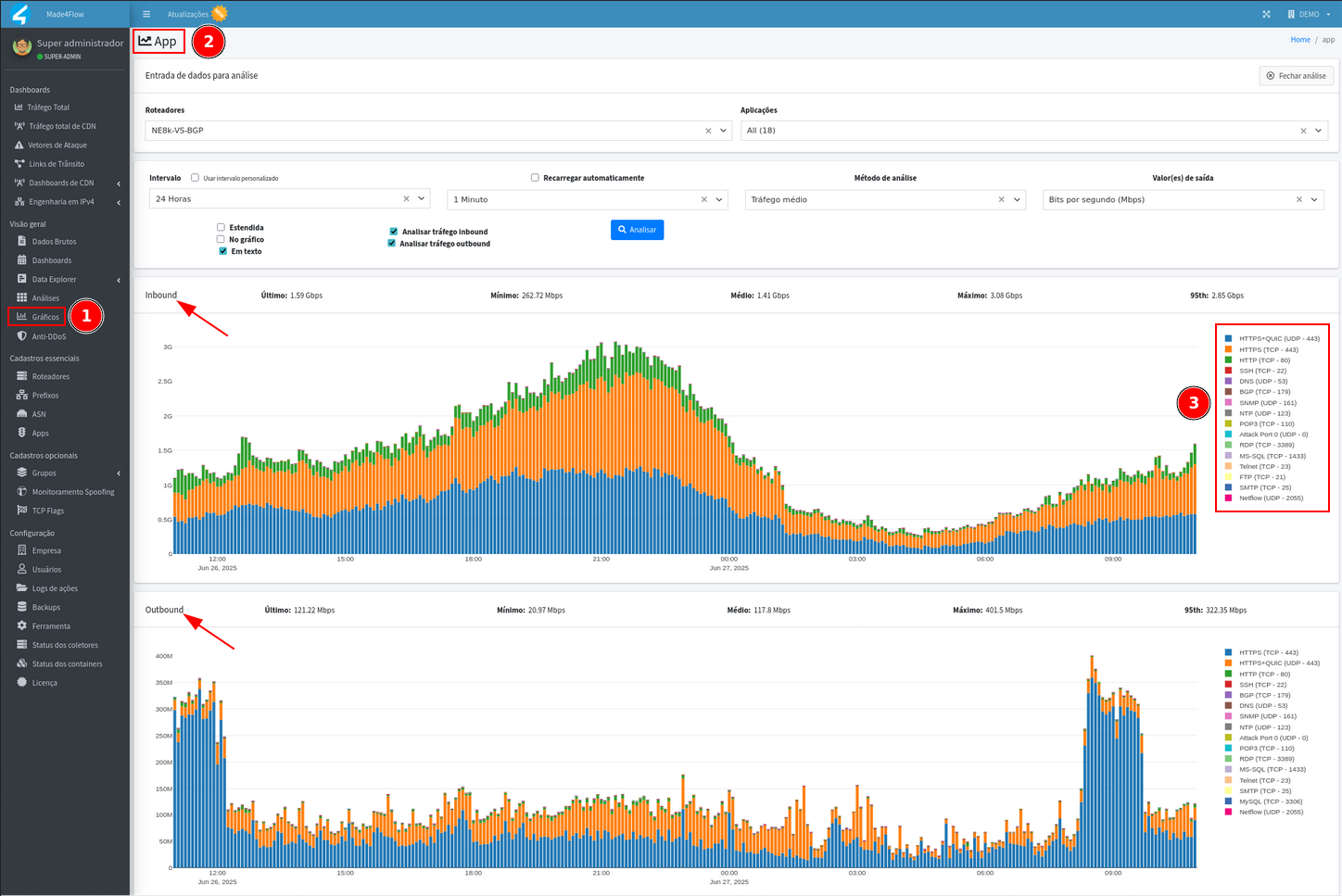

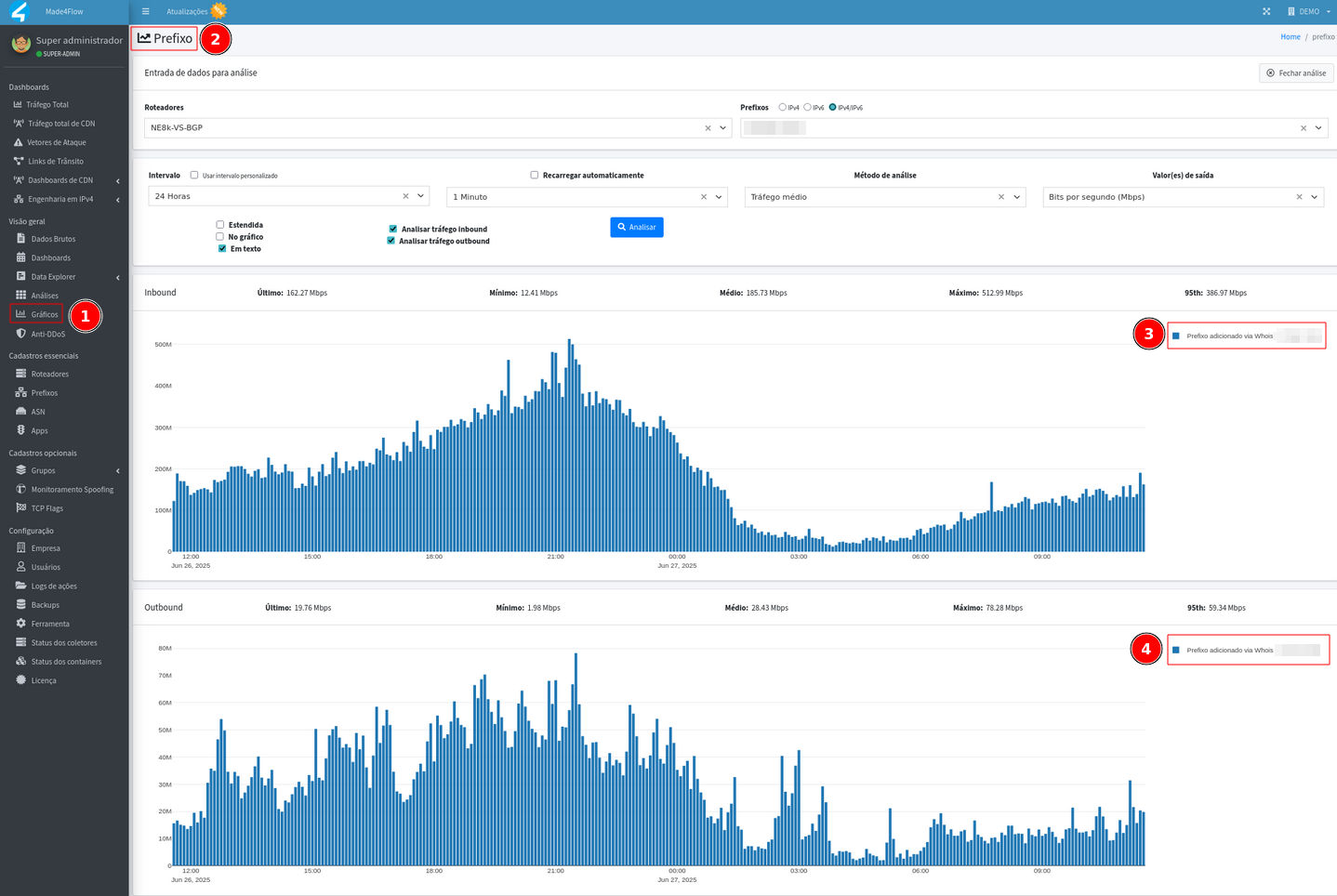

Então, para mais detalhes, acesse a aba Gráficos e selecione o gráfico que melhor se enquadrar no seu cenário, como nos exemplos abaixo:

-

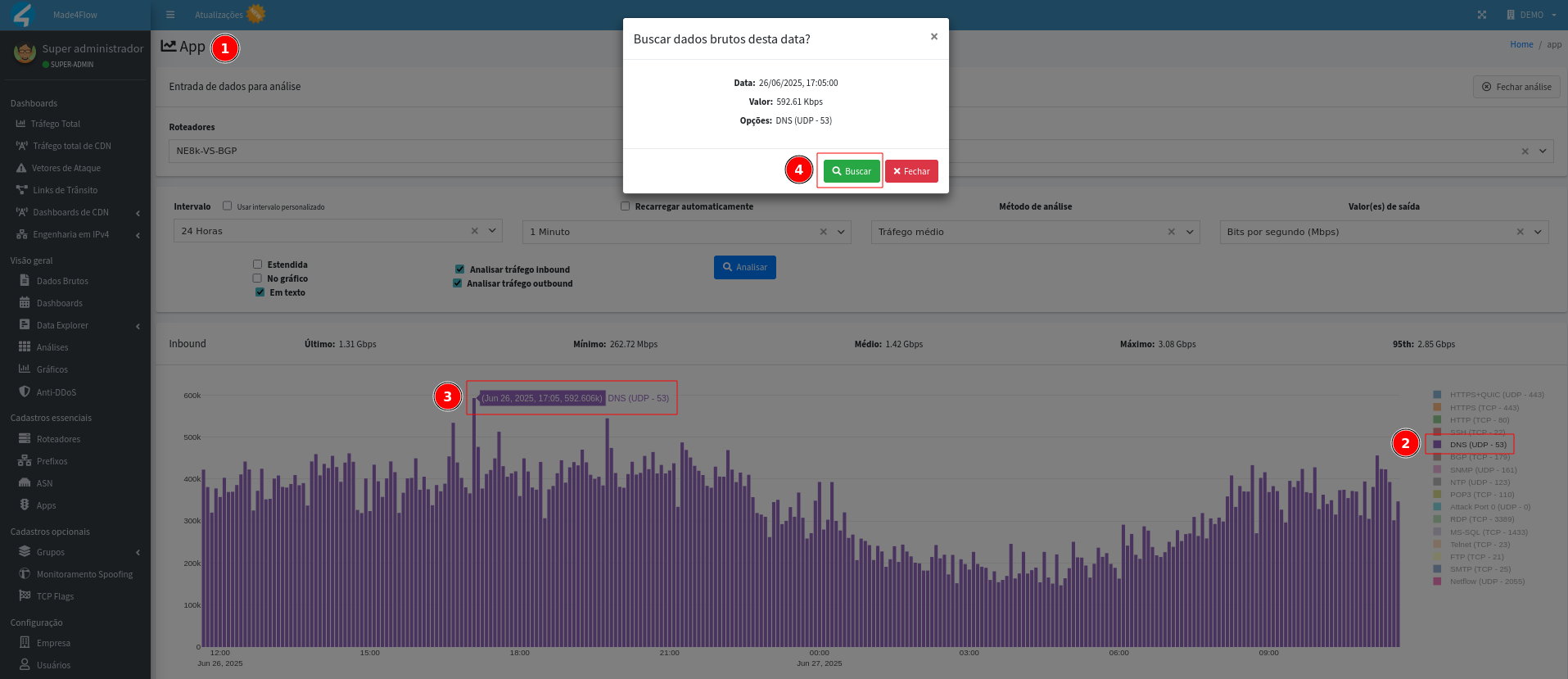

Anomalias de Porta 0 (UDP), DNS 53 (UDP), HTTPS 443 (TCP), HTTP 80 (TCP), SMTP 25 (TCP), SNMP 161 (UDP), SSH 22 (TCP), Telnet 23 (TCP), etc, pode ser usado o gráfico de App, onde é possível visualizar o tráfego diretamente por essas aplicações:

-

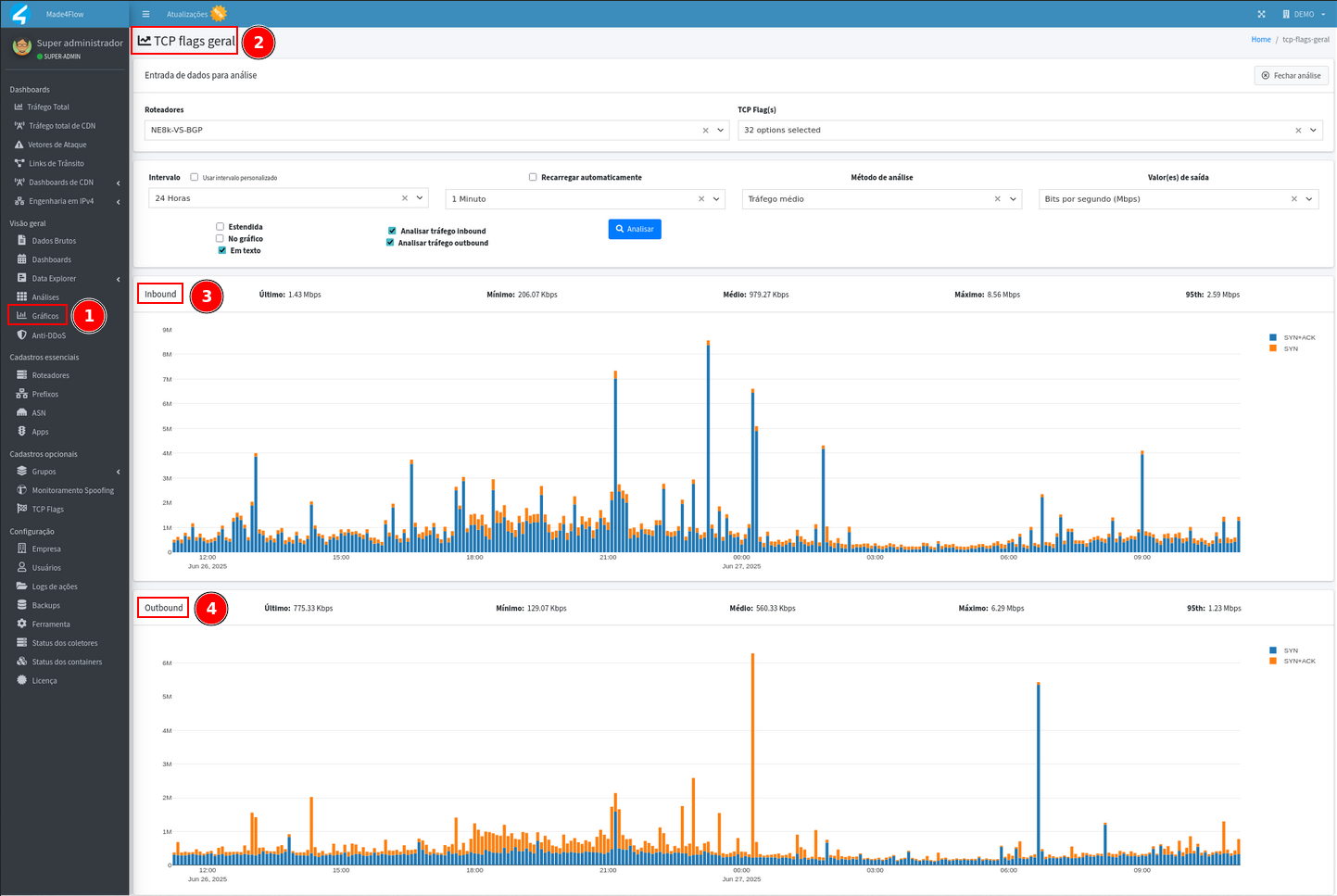

Anomalias de SYN flood, pode ser utilizado o gráfico de TCP flags geral, onde é possível filtrar as flags de SYN e visualizar o tráfego específico:

-

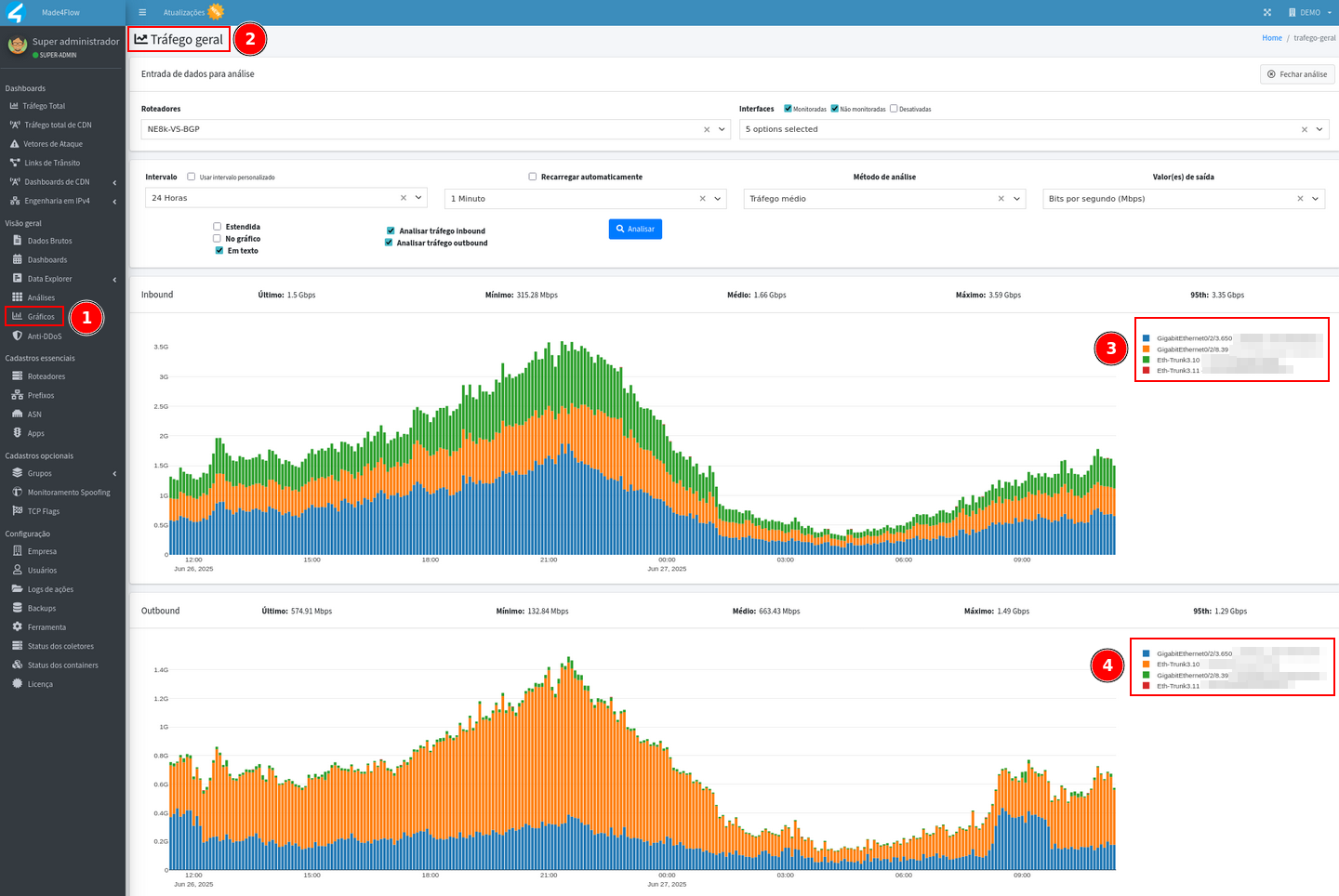

Anomalias de TCP flood, UDP flood ou "Generic" - que considera o tráfego total independentemente do protocolo e porta, para esses casos pode ser utilizado o gráfico de Tráfego geral, onde os filtros podem ser definidos por interface:

-

Outro gráfico muito utilizado é o de Prefixo, onde a possibilidade de filtros é de acordo com a quantidade e granulidade dos seus prefixos cadastrados no Made4flow:

-

-

Use também outros gráficos se necessário, compare os dados da anomalia com os gráficos de inbound e outbound, observando o mesmo horário, IPs atacados, interfaces, portas, aplicações, ASNs e/ou principais prefixos. É importante reforçar que os dados no Made4flow são atualizados nos gráficos a cada 5 minutos, ou seja, cada barra representa a média dos últimos 5 minutos de tráfego. Vale lembrar que o Anti-DDoS analisa o tráfego em tempo real. Com base nesses dados se o gráfico estiver:

- Sem pico: provável falso positivo.

- Com pico: possível ataque, para mais detalhes dessa anomalia no tráfego, clique na barra para acessar os dados brutos.

Além dos demais filtros possíveis, os Valores de saída: Bits por segundo ou Pacotes por segundo e também o Intervalo personalizado são muito úteis.

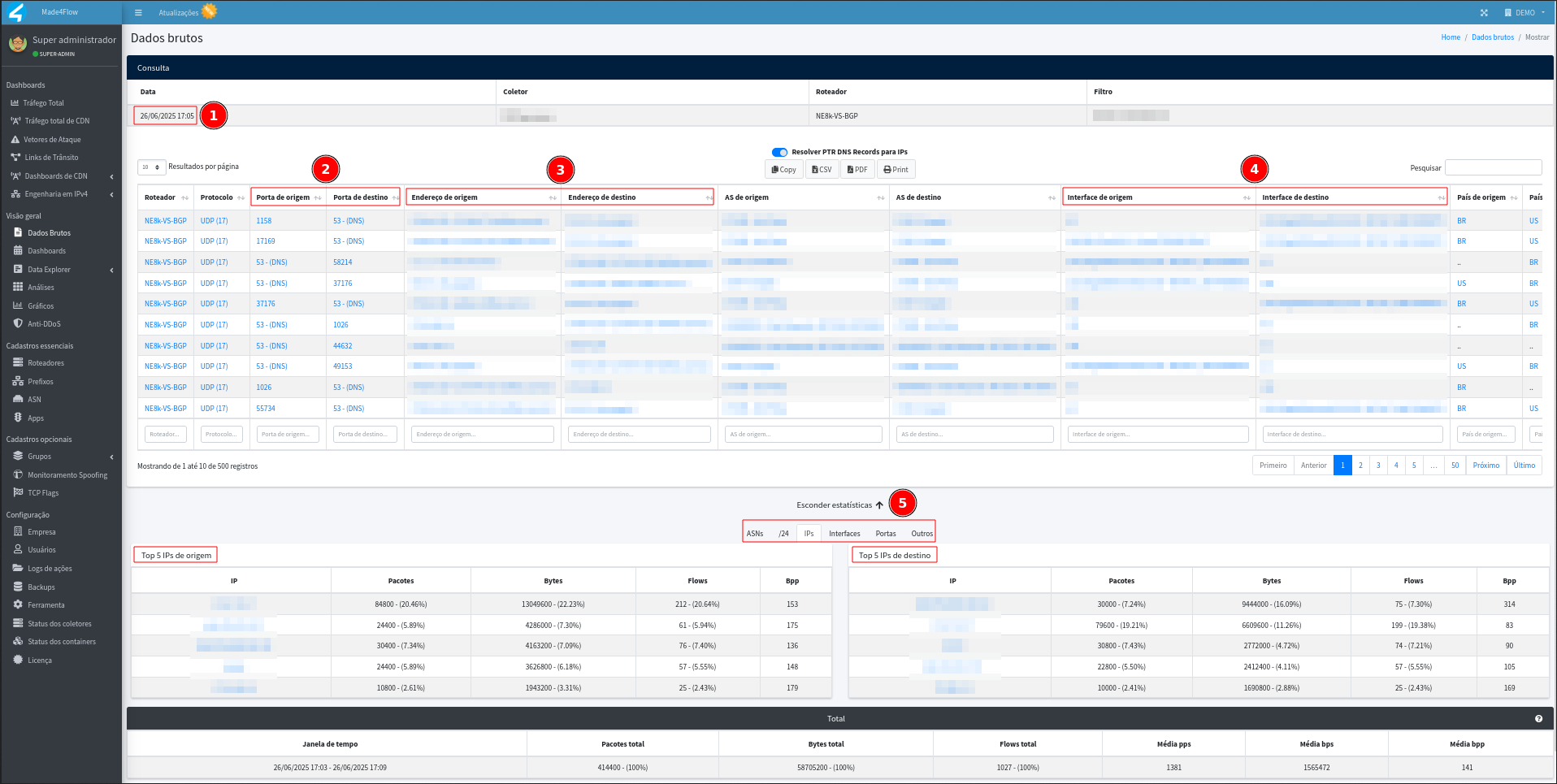

¶ Dados brutos

Os dados brutos representam os detalhes do tráfego coletados nos últimos 5 minutos do período selecionado no gráfico.

- Ao acessar a tela de dados brutos que foi aberta através do gráfico, serão exibidas diversas informações importantes para serem analisada, como:

- Data e hora dos dados brutos, importante ser exatamente a mesma da anomalia

- Porta de origem e destino

- Endereço IP de origem e destino

- Interface de origem e destino

- Na parte inferior da tela, podemos ver algumas estatísticas relevantes para análise da anomalia, mostradas como TOP 5 origem e destino, para IPs, prefixos /24, ASN's, interfaces e outros. Isso nos mostra um ranking em percentual de Pacotes, Bytes, Flows e Bytes por pacote, facilitando a visualização dos principais IPs afetados e por qual caminho a anomalia passou.

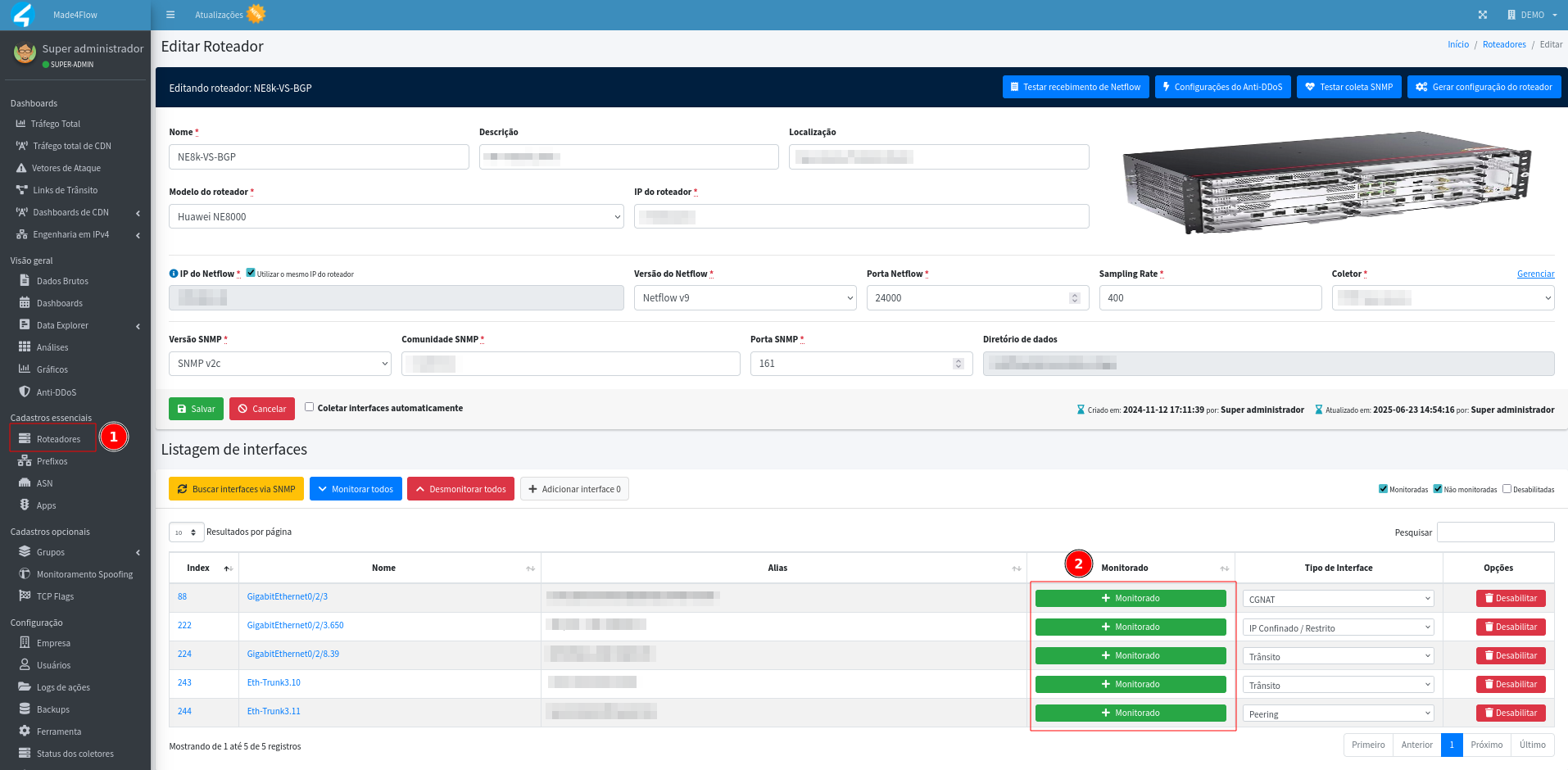

Para que os dados sejam analisados pela ferramenta, todas as interfaces que tenham tráfego e que você desejar monitorar, devem ter as configurações de exportação de netflow aplicadas no equipamento e estar como monitorada no cadastro do equipamento no Made4flow.

¶ Confirmando falso positivo

-

Caso os gráficos não apresentem picos ou padrões anômalos, a anomalia alertada certamente é um falso positivo.

-

Retorne à tela de detalhes da anomalia no Anti-DDoS e "anote" os valores de:

- Opção excedida

- Threshold acionada

- Valor excedido

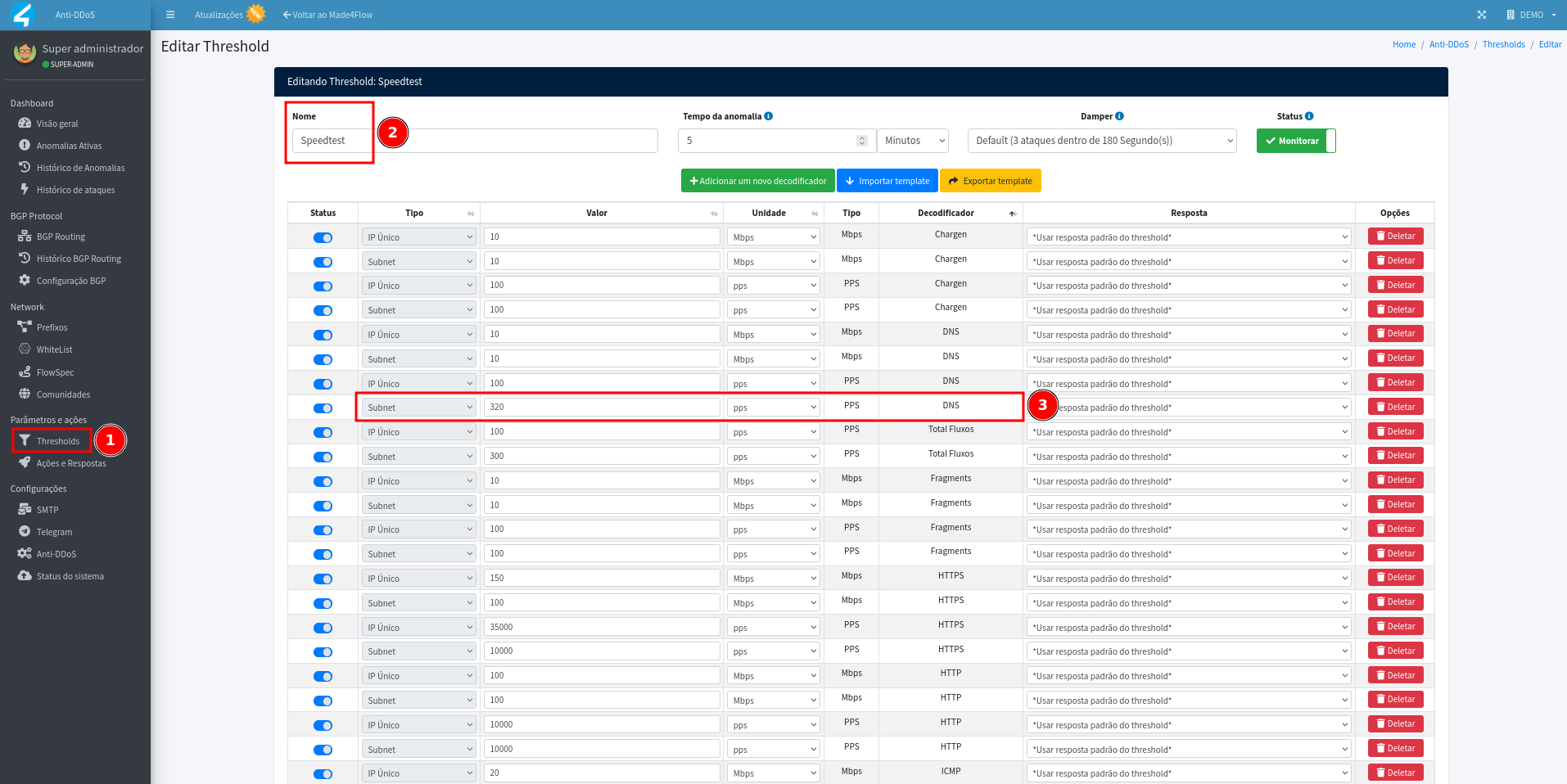

¶ Ajustando thresholds

-

Abra a aba de thresholds, selecione a threshold que foi alertada, no exemplo a de Speedtest.

-

Ordene as regras pela coluna de decodificadores para facilitar a localização.

-

Ajuste a regra excedida, aumentando o valor cerca de 10% acima do que foi alertado. No exemplo da imagem anterior, a regra de DNS de pacotes por segundo, para detecção por Subnet da threshold Speedtest estava definida como 250 pps, o valor excedido foi de 291 pps, acrecentando +10% aproximadamente, temos o novo valor de 320 pps:

-

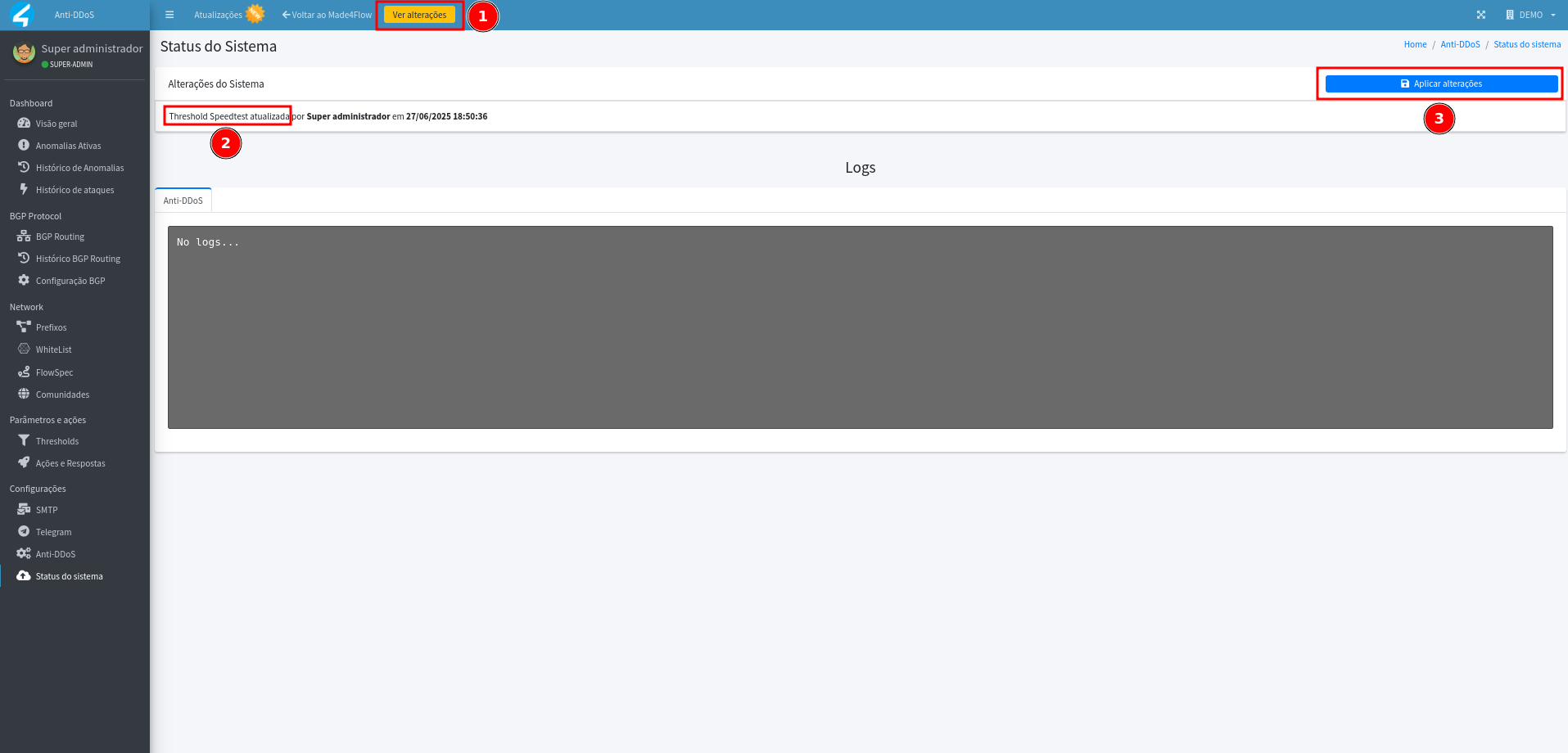

Após ajustar é necessário aplicar as alterações:

- Clique em Ver alterações (botão amarelo).

- Clique em Aplicar alterações.

¶ Considerações finais

Seguindo esse processo é possível identificar com mais precisão se um alerta é de fato um ataque ou um falso positivo, garantindo ações mais assertivas e evitando anúncios desnecessários.